揪出藏在局域网中的ARP病毒

目前防护局域网中ARP木马病毒最有效的方法是通过网关和终端双向绑定ip和mac地址来实现,但是这种方法还是不能有效的阻止ARP对局域网的攻击呢?下面是小编跟大家分享的是揪出藏在局域网中的ARP病毒,欢迎大家来阅读学习~

揪出藏在局域网中的ARP病毒

步骤/方法

找出病毒的根源首先小武打开局域网内所有电脑,随后下载了一款名为 “AntiArpSniffer ”的工具,这是一款ARP防火墙软件,该软件通过在系统内核层拦截虚假ARP数据包来获取中毒电脑的IP地址和MAC地址。此外,该软件能有效拦截ARP 病毒的攻击,保障该电脑数据流向正确。

使用“AntiArpSniffer”查找感染毒电脑时,启动该程序,随后小武在右侧的“网关地址”项中输入该局域网内的网关IP,随后单击“枚取MAC”,这时该软件会自动获取到网关电脑网卡的MAC地址。MAC获取后单击“自动保护”按钮,这样“AntiArpSniffer”便开始监视通过该网关上网的所有电脑了。

片刻工夫,小武看到系统的任务栏中的“AntiArpSniffer”图标上弹出一个“ARP 欺骗数据包”提示信息。这就说明该软件已经侦测到ARP病毒。于是小武打开“AntiArpSniffer ”程序的主窗口,在程序的“欺骗数据详细记录”列表中看到一条信息,这就是“AntiArpSniffer”程序捕获的ARP病毒信息。

其中“网关IP地址”和“网关MAC地址”两项中是网关电脑的真实地址,后面的欺骗机MAC

地址就是中ARP病毒的MAC地址。ARP病毒将该局域网的网关指向了这个IP地址,导致其他电脑无法上网。小提示:ARP病毒病毒发作时的特征中该病毒的电脑会伪造某台电脑的MAC 地址,如该伪造地址为网关服务器的地址,那么对整个网络均会造成影响,用户表现为上网经常瞬断。

获取欺骗机IP“AntiArpSniffer ”虽然能拦截ARP病毒,但是不能有效地根除病毒。要想清除病毒,小武决定还要找到感染ARP病毒的电脑才行。通过“AntiArpSniffer”程序,小武已经获取了欺骗机的MAC,这样只要找到该MAC对应的IP地址即可。获取I P 地址,小武请来了网管工具“网络执法官”(h t t p ://w w w .m y d o w n .c o m /s o f t /2 3 6 /2 3 6 6 7 9 .h t m l ),运行该软件后,在“指定监控范围”中输入单位局域网I P 地址段,随后单击“添加/修改”按钮,这样,刚刚添加的I P 地址段将被添加到下面的I P 列表中。如果局域网内有多段I P,还可以进行多次添加。

添加后,单击“确定”按钮,进入到程序主界面。“网络执法官”开始对局域网内的所有电脑进行扫描,随后显示出所有在线电脑信息,其中包括网卡MAC 地址、内网I P 地址、用户名、上线时间以及下线时间等。在这样我就可以非常方便地通过M AC 查找对应的I P 地址了。

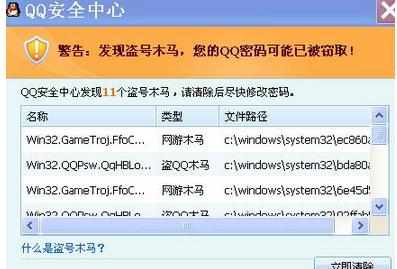

7 清除ARP 病毒小武顺藤摸瓜,通过I P 地址又找到了感染病毒的电脑,小武第一反应就是将这台电脑断网,随后在该电脑上运行“A R P 病毒专杀”包中的“T S C .E X E ”程序(h t t p ://i t .w u s t .e d u .c n /s p k i l l /t s c .r a r ),该程序运行后,自动扫描电脑中的A R P 病毒,工夫不大就将该电脑上的A R P 病毒清除了。小武折腾了半天,终于将A R P 病毒根除了,这下局域网内又恢复了往日的平静,同事们可以坐在自己的电脑前上网办公了。

揪出藏在局域网中的ARP