华为交换机与Cisco ISE服务器对接教程

你还在为不知道华为交换机与Cisco ISE服务器对接方法而烦恼么?接下来是小编为大家收集的华为交换机与Cisco ISE服务器对接教程,希望能帮到大家。

华为交换机与Cisco ISE服务器对接教程方法

本案例以授权ACL和动态VLAN为例,简单介绍如何通过Cisco Identity Services Engine(ISE)服务器实现为终端用户授权。

l 授权ACL分为两类:

− ACL描述信息:服务器上配置了ACL描述信息授权功能,则授权信息中含有ACL的描述信息。设备端根据服务器授权的ACL描述信息匹配上相应的ACL规则,对用户权限进行控制。其中设备上需要配置ACL编号、对应的描述信息和ACL规则。

使用RADIUS标准属性:(011)Filter-Id。

− 动态ACL:服务器向设备授权该ACL中的规则,用户能够访问ACL所包括的网络资源,ACL及ACL规则需要在服务器上配置。设备上不需要配置对应的ACL。

使用华为RADIUS私有属性:(26-82)HW-Data-Filter。

l 动态VLAN:服务器上配置了动态VLAN下发功能,则授权信息中含有下发的VLAN属性,设备端在接收到下发的VLAN属性后,会将用户所属的VLAN修改为下发VLAN。动态VLAN可以通过VLAN ID和VLAN的描述信息下发。

授权下发的VLAN并不改变接口的配置,也不影响接口的配置。但是,授权下发的VLAN的优先级高于用户配置的VLAN,即通过认证后起作用的VLAN是授权下发的VLAN,用户配置的VLAN在用户下线后生效。

动态VLAN下发,使用了以下RADIUS标准属性:

− (064)Tunnel-Type(必须指定为VLAN,或数值13)

− (065)Tunnel-Medium-Type(必须指定为802,或数值6)

− (081)Tunnel-Private-Group-ID(可以是VLAN ID或VLAN名称)

要通过RADIUS服务器正确下发VLAN属性,以上三个属性必须同时使用,而且Tunnel-Type及Tunnel-Medium-Type两个属性的值必须是指定的值。

配置注意事项

本例中Cisco ISE服务器的版本为1.4.0.253。

Cisco ISE服务器作为RADIUS服务器与设备对接实现授权时,需要注意以下事项:

l 支持通过RADIUS标准属性和华为RADIUS私有属性实现授权,不支持通过Cisco私有属性授权。使用华为私有属性授权时,需要在Cisco ISE服务器上手动添加私有属性值。

l 通过ACL描述信息授权ACL时,在Cisco ISE服务器勾选Filter-ID、添加描述信息abc后,属性下发时会自动携带.in后缀;若想授权成功,设备需要将该ACL的描述信息配置为abc.in。

l 动态ACL授权使用的是华为私有属性HW-Data-Filter授权,不支持通过Cisco私有属性授权。

l 在Cisco ISE服务器上添加华为私有属性HW-Data-Filter后,在授权模板中既存在Filter-ID又存在HW-Data-Filter时,只能下发Filter-ID,不能下发HW-Data-Filter。

l 通过ACL描述信息授权ACL时,由于Cisco ISE服务器支持配置的描述信息长度最大为252个字节、设备支持配置的描述信息长度最大为127个字节,所以两端配置的描述信息不能超过127个字节。

l 通过VLAN描述信息授权动态VLAN时,由于Cisco ISE服务器支持配置的描述信息长度最大为32个字节、设备支持配置的描述信息长度最大为80个字节,所以两端配置的描述信息不能超过32个字节。

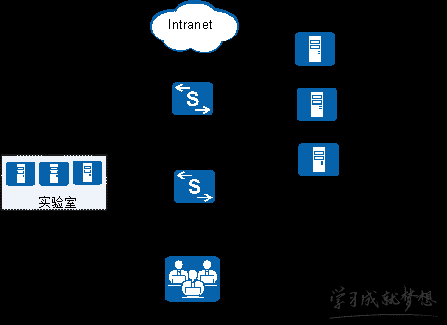

组网需求

如图3-10所示,某公司内部大量员工终端通过SwitchA上的接口GE1/0/1接入网络。为确保网络的安全性,管理员需对终端的网络访问权限进行控制,要求如下:

l 终端认证成功前能够访问公共服务器(IP地址为192.168.40.1),执行下载802.1x客户端或更新病毒库的操作。

l 终端认证成功后能够访问业务服务器(IP地址为192.168.50.1)和实验室内的设备(所属VLAN号为20,IP地址段为192.168.20.10–192.168.20.100)。

有线接入组网图

数据准备

接入交换机业务数据规划

项目

数据

RADIUS方案

l 认证服务器IP地址:192.168.30.1

l 认证服务器端口号:1812

l 计费服务器IP地址:192.168.30.1

l 计费服务器端口号:1813

l RADIUS服务器共享密钥:Huawei@123

l 认证域:huawei

认证成功前可访问的资源

公共服务器的访问权限通过免认证规则设置

认证成功后可访问的资源

实验室的访问权限通过动态VLAN授权,VLAN号为:20

业务服务器的访问权限通过ACL号授权,ACL号为:3002,描述信息为3002.in

Cisco ISE服务器业务数据规划

项目

数据

部门

研发部

接入用户

用户名:A-123

密码:Huawei123

交换机IP地址

SwitchA:10.10.10.1

RADIUS认证密钥

Huawei@123

RADIUS计费密钥

Huawei@123

配置思路

1. 配置接入交换机。包括配置接口所属VLAN、与RADIUS服务器的对接参数、使能NAC认证、认证成功后的网络访问权限等。

本示例需保证SwitchA、SwitchB、各个服务器、实验室以及员工区域之间路由互通。

2. 配置Cisco ISE服务器:

a. 登录Cisco ISE服务器。

b. 在Cisco ISE服务器上添加用户。

c. 在Cisco ISE服务器上添加交换机。

d. 在Cisco ISE服务器上配置使用的密码认证协议。

e. 在Cisco ISE服务器上配置认证策略。

f. 在Cisco ISE服务器上配置授权策略。

操作步骤

步骤一 配置接入交换机SwitchA。

1. 创建VLAN并配置接口允许通过的VLAN,保证网络通畅。

<HUAWEI> system-view

[HUAWEI] sysname SwitchA

[SwitchA] vlan batch 10 20

[SwitchA] interface gigabitethernet 0/0/1 //配置与员工终端连接的接口

[SwitchA-GigabitEthernet0/0/1] port link-type hybrid

[SwitchA-GigabitEthernet0/0/1] port hybrid pvid vlan 10

[SwitchA-GigabitEthernet0/0/1] port hybrid untagged vlan 10

[SwitchA-GigabitEthernet0/0/1] quit

[SwitchA] interface gigabitethernet 0/0/2 //配置与实验室连接的接口

[SwitchA-GigabitEthernet0/0/2] port link-type hybrid

[SwitchA-GigabitEthernet0/0/2] port hybrid untagged vlan 20

[SwitchA-GigabitEthernet0/0/2] quit

[SwitchA] interface gigabitethernet 0/0/3 //配置与SwitchB连接的接口

[SwitchA-GigabitEthernet0/0/3] port link-type trunk

[SwitchA-GigabitEthernet0/0/3] port trunk allow-pass vlan 10 20

[SwitchA-GigabitEthernet0/0/3] quit

[SwitchA] interface loopback 1

[SwitchA-LoopBack1] ip address 10.10.10.1 24 //配置与Cisco ISE服务器通信的IP地址

[SwitchA-LoopBack1] quit

2. 创建并配置RADIUS服务器模板、AAA认证方案以及认证域。

# 创建并配置RADIUS服务器模板“rd1”。

[SwitchA] radius-server template rd1

[SwitchA-radius-rd1] radius-server authentication 192.168.30.1 1812

[SwitchA-radius-rd1] radius-server accounting 192.168.30.1 1813

[SwitchA-radius-rd1] radius-server shared-key cipher Huawei@123

[SwitchA-radius-rd1] quit

# 创建AAA认证方案“abc”并配置认证方式为RADIUS。

[SwitchA] aaa

[SwitchA-aaa] authentication-scheme abc

[SwitchA-aaa-authen-abc] authentication-mode radius

[SwitchA-aaa-authen-abc] quit

# 配置计费方案“acco1”并配置计费方式为RADIUS。

[SwitchA-aaa] accounting-scheme acco1

[SwitchA-aaa-accounting-acco1] accounting-mode radius

[SwitchA-aaa-accounting-acco1] quit

# 创建认证域“huawei”,并在其上绑定AAA认证方案“abc”、计费方案“acco1”与RADIUS服务器模板“rd1”。

[SwitchA-aaa] domain huawei

[SwitchA-aaa-domain-huawei] authentication-scheme abc

[SwitchA-aaa-domain-huawei] accounting-scheme acco1

[SwitchA-aaa-domain-huawei] radius-server rd1

[SwitchA-aaa-domain-huawei] quit

[SwitchA-aaa] quit

3. 使能802.1x认证。

# 将NAC配置模式切换成统一模式。

[SwitchA] authentication unified-mode

设备默认为统一模式。模式切换前,管理员必须保存配置;模式切换后,设备重启,新配置模式的各项功能才能生效。

# 配置802.1x接入模板“d1”,并指定认证协议为EAP。

[SwitchA] dot1x-access-profile name d1

[SwitchA-dot1x-access-profile-d1] dot1x authentication-method eap

[SwitchA-dot1x-access-profile-d1] quit

# 配置免认证规则模板“default_free_rule”。

[SwitchA] free-rule-template name default_free_rule

[SwitchA-free-rule-default_free_rule] free-rule 10 destination ip 192.168.40.1 mask 32

[SwitchA-free-rule-default_free_rule] quit

# 配置认证模板“p1”,并在其上绑定802.1x接入模板“d1”、绑定免认证规则模板“default_free_rule”、指定认证模板下用户的强制认证域为“huawei”。

[SwitchA] authentication-profile name p1

[SwitchA-authen-profile-p1] dot1x-access-profile d1

[SwitchA-authen-profile-p1] free-rule-template default_free_rule

[SwitchA-authen-profile-p1] access-domain huawei force

[SwitchA-authen-profile-p1] quit

# 在接口GE0/0/1上绑定认证模板“p1”,使能802.1x认证。

[SwitchA] interface gigabitethernet 0/0/1

[SwitchA-GigabitEthernet0/0/1] authentication-profile p1

[SwitchA-GigabitEthernet0/0/1] quit

4. 配置认证成功后的授权参数ACL3002。

[SwitchA] acl 3002

[SwitchA-acl-adv-3002] description 3002.in //配置ACL描述信息为3002.in;此时,Cisco ISE服务器设置的Filter-ID为3002

[SwitchA-acl-adv-3002] rule 1 permit ip destination 192.168.30.1 0

[SwitchA-acl-adv-3002] rule 2 permit ip destination 192.168.50.1 0

[SwitchA-acl-adv-3002] rule 3 deny ip destination any

[SwitchA-acl-adv-3002] quit

步骤二 Cisco ISE服务器侧配置。

1. 登录Cisco ISE服务器。

a. 打开Internet Explorer浏览器,在地址栏输入Cisco ISE服务器的访问地址,单击“Enter”。

访问方式

说明

https://Cisco ISE-IP

其中,“Cisco ISE-IP”为Cisco ISE服务器的IP地址。

b. 输入管理员帐号和密码登录Cisco ISE服务器。

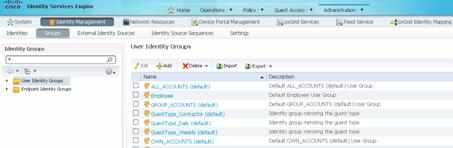

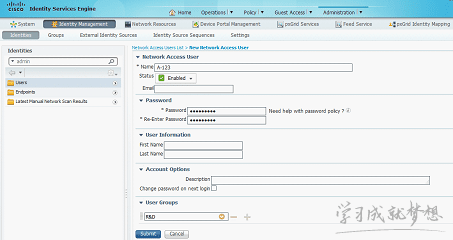

2. 创建用户组和用户。

a. 选择“Administration > Identity Management > Groups”。在右侧操作区域内选择“Add”,创建用户组“R&D”。

b. 选择“Administration > Identity Management > Identities”。在右侧操作区域内点击“Add”,创建用户名为“A-123”、密码为“Huawei123”的用户,并将该用户添加到用户组“R&D”。

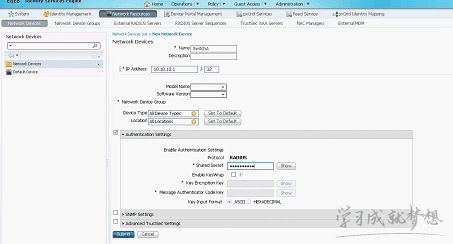

3. 在Cisco ISE服务器中添加交换机设备,以便Cisco ISE服务器能与交换机正常联动。

选择“Administration > Network Resources > Network Devices”。在右侧操作区域内点击“Add”,进入“New Network Device”页面,在该页面添加网络接入设备并设置设备的连接参数。

参数

取值

说明

Name

SwitchA

-

IP Address

10.10.10.1/32

交换机上该接口必须与Cisco ISE服务器互通。

Shared Secret

Huawei@123

与交换机上配置的对研发部员工的访问控制规则一致。

4. 配置使用的密码认证协议。

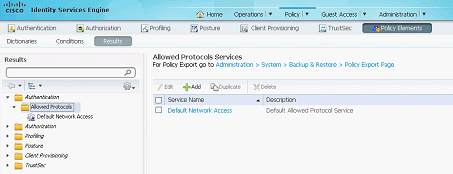

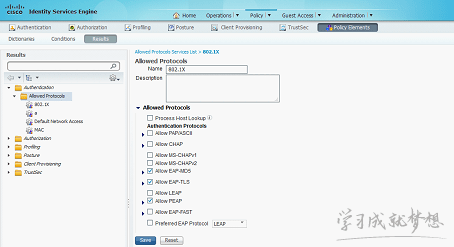

选择“Policy > Policy Elements > Result”。在左侧操作区域内选择“Authentication > Allowed Protocols”,进入“Allowed Protocols Services”界面。在右侧操作区域内点击“Add”,创建新的网络接入方式,选择允许使用的密码认证协议。

交换机与Cisco ISE服务器对接时,支持EAP、PAP和CHAP三种认证方式。交换机配置为EAP认证方式与Cisco ISE服务器对接时,不支持EAP-LEAP和EAP-FAST两种模式。

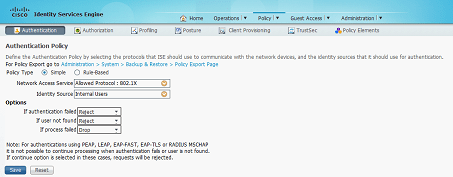

5. 配置认证策略。

选择“Policy > Authentication”。认证策略分为“Simple”和“Rule-Based”两种,与“Simple”方式相比,“Rule-Based”方式可以匹配多个网络接入方式(即“Allowed Protocol”)。这里以“Simple”为例。在“Network Access Service”下拉框中选择上步新建的网络接入方式“802.1X”,其他选择默认配置。

6. 配置授权策略。

a. 新增授权规则。

选择“Policy > Authorization”。点击右方“Edit”后的三角形,选择“Insert New Rule Above”,新增名称为“Authorization rule for authenticated users”的授权规则、授权的用户组为“R&D”。

b. 添加访问权限。

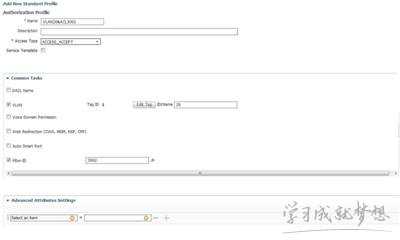

i. 在“Permissions”列,点击“Add New Standard Profile”,进入“Add New Standard Profile”页面。

ii. 在“Add New Standard Profile”页面,设置访问权限。

参数

取值

说明

Name

VLAN20&ACL3002

-

Access Type

ACCESS_ACCEPT

认证成功的访问权限。

Common Tasks

Huawei@123

VLAN:授权的VLAN编号或VLAN描述信息。

Filter-ID:授权的ACL描述信息。

步骤三 检查配置结果。

l 员工在没有认证的情况下只能访问Cisco ISE服务器和公共服务器。

l 员工认证通过后,能够访问Cisco ISE服务器、公共服务器、业务服务器和实验室。

l 认证通过后,在交换机上执行命令display access-user,可以看到员工的在线信息。